¿Qué es un Plan de Contingencia? Guía para crear uno en 8 pasos

Izabella, responsable senior de contratación en MailerLite.

Izabella, responsable senior de contratación en MailerLite.

Imagina que mañana cae tu plataforma principal de anuncios, baja la entregabilidad del email o un cambio legal te deja a contrapié. No es un “si pasa”, es “cuándo pasa”. Porque ocurrirá.

Sin un plan de contingencia, cada minuto perdido se convierte en presupuesto de tu empresa desperdiciado, clientes confundidos y decisiones improvisadas.

Con una planificación bien preparada, cambias el caos por control. Sabes qué detener, qué activar y a quién avisar. Rediriges presupuestos, ajustas mensajes y mantienes la comunicación clave sin quemar tu marca. Y lo haces en horas, no en semanas.

Sigue leyendo, porque en pocos minutos vas a entender qué es un plan de contingencia, cómo te protege y cómo implementarlo paso a paso en tu empresa. Vas a salir con un esquema claro, ejemplos aplicables y próximos pasos accionables para que tu marketing no se detenga cuando algo falle.

Si quieres encajar esto en tu día a día, ten a mano tu plan de marketing. Y ahora sí, ¡comencemos!

¿Qué es un plan de contingencia?

Un plan de contingencia es un conjunto de acciones predefinidas para responder a eventos inesperados y minimizar su impacto en el negocio. En marketing, te permite reaccionar rápido ante caídas de plataformas, crisis de reputación, cambios regulatorios o problemas de entregabilidad, manteniendo la continuidad y protegiendo ingresos y marca.

✅ Este plan debe existir para que funcione cuando algo falle:

Debe estar alineado con tu estrategia y objetivos, y convivir con tu operativo del día a día. Cuando algo no vaya bien, tu equipo no improvisará: directamente ejecutará.

La importancia de tener un plan de contingencia en tu empresa

Un plan de contingencia supone una guía práctica que define riesgos críticos, responsables, recursos y pasos de respuesta para incidentes imprevistos, con el objetivo de asegurar la continuidad del negocio y reducir pérdidas.

En marketing, detalla cómo pausar, reorientar o sustituir campañas y canales cuando algo falla, respaldado por flujos ad hoc en tus automatizaciones.

Diferencias entre plan de contingencia, plan de continuidad de negocio y plan de emergencia

Es una de las preguntas del millón que más usuarios y profesionales se siguen haciendo y en la que se lían, así que te resolveré esta cuestión antes de entrar en faena:

⮕ El plan de contingencia

Aunque se complementan, no son lo mismo. El plan de contingencia se centra en escenarios específicos con acciones alternativas listas para activar cuando un riesgo se materializa.

Es táctico y orientado a “qué hacer si pasa X cosa”. Por ejemplo, qué pasos seguir si un dominio de envío pierde reputación o si una red social bloquea anuncios; aquí intervienen tus flujos de marketing automation y mensajes programados para responder rápido.

⮕ El plan de continuidad

Define cómo la empresa mantiene sus funciones críticas ante interrupciones mayores. Es más amplio y estratégico: abarca procesos, tecnología, personas y proveedores.

En marketing, incluye asegurar la continuidad de comunicaciones clave con clientes, preservar datos y priorizar canales.

📌 Aquí encajan prácticas como la higiene de listas y la entregabilidad, que se apoyan en tácticas de email marketing gratis y en una base sólida de marketing de contenidos para seguir presentes incluso en escenarios adversos.

⮕ El plan de emergencia

Es la respuesta inmediata para salvaguardar personas y activos durante un incidente agudo.

Su foco es la seguridad y la reacción en minutos u horas. En marketing, activa protocolos de comunicación de crisis, mensajes a clientes y partes interesadas, y pausas de campañas sensibles.

Tras esa fase, entra el plan de contingencia para estabilizar y el plan de continuidad para sostener operaciones.

Para escenarios con picos de comunicación, apóyate en tácticas como el mailing masivo bien segmentado sin perder el control ni el cumplimiento, y en el uso de un buen sistema de CRM, para centralizar contexto y respuestas coherentes en todos los puntos de contacto.

🔥 Dale un empujón a tu negocio con MailerLite

Si buscas un compañero de viaje en tu emprendimiento, MailerLite te lo pone fácil: efectivo, accesible y con herramientas PRO. Automatiza tus correos electrónicos, segmenta clientes y crea embudos de conversión con facilidad.

Beneficios de contar con un plan de contingencia

Tener un plan de contingencia es una inversión estratégica que reduce el impacto de las crisis y acelera la recuperación. Además, fortalece la confianza del equipo y protege la marca frente a clientes y stakeholders.

✅ Tiempos de recuperación y reducción de costes

Un plan claro recorta los tiempos de inactividad porque define roles, umbrales y protocolos que evitan decisiones impulsivas. Ese orden reduce errores y se traduce en ahorro directo.

Preparar de antemano mensajes y listas segmentadas para avisos críticos también acelera la coordinación y hace más consistente la respuesta.

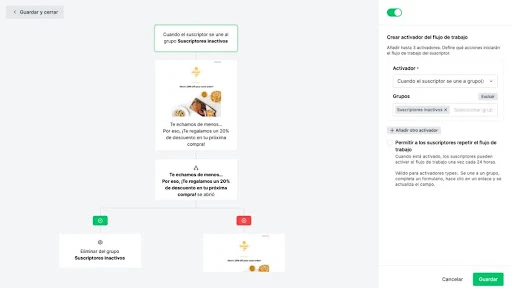

Para estandarizar flujos, condiciones y alertas, apóyate en la automatización del marketing de tu empresa. MailerLite tiene mucho que decir en ésto último.

Es la herramienta perfecta para acompañar a tus suscriptores a lo largo de su camino, desde el típico (y necesario) email de bienvenida hasta la compra final de tu producto o servicio.

✅ Confianza interna, moral del equipo y reputación externa

Cuando el equipo conoce el procedimiento, trabaja con más seguridad, disminuye el estrés y se mantiene la productividad. La dirección demuestra compromiso y refuerza la cultura interna.

Hacia fuera, una comunicación oportuna y transparente protege la reputación. Los clientes perciben profesionalidad y responsabilidad en la gestión del riesgo. Para asegurar alcance y consistencia en momentos críticos, apóyate en prácticas de envío y segmentación bien organizadas, como el caso del mailing masivo.

En definitiva, un plan de contingencia sólido es un activo de confianza que preserva la cohesión interna, mejora la experiencia del cliente y protege la marca cuando más lo necesitas.

Cómo elaborar un plan de contingencia en 8 pasos

Llegó la hora de poner manos a la obra. En esta parte práctica, deberás ‘aterrizar’ gran parte de los conceptos que hemos visto hast ahora:

Paso 1 - Identifica y prioriza riesgos con una matriz de probabilidad e impacto

Empieza con un inventario de riesgos por categorías (operativos, tecnológicos, financieros, legales y externos).

Valora cada riesgo por probabilidad y severidad en una matriz 5x5 para obtener una puntuación objetiva y priorizar con criterio.

Define escalas claras, documenta supuestos y valida la priorización con las áreas implicadas de tu empresa.

Paso 2 - Realiza un análisis de impacto en el negocio (BIA)

Estima las consecuencias operativas y financieras si un proceso crítico se interrumpe.

Define dependencias, tiempos de parada tolerables, costes por hora de inactividad y efectos en clientes, reguladores y acuerdos de nivel de servicio.

Identifica procesos críticos, recursos necesarios y cuellos de botella para dimensionar las necesidades de recuperación.

Paso 3 - Define desencadenantes que activarán el plan

Establece “triggers” o disparadores claros y medibles que indiquen cuándo pasar de operación normal a contingencia.

Por ejemplo: la caída del servicio superior a un umbral de minutos, brecha de datos confirmada, indisponibilidad de proveedor crítico, o tasas de error consecutivas.

Documenta el canal oficial para declarar el incidente y quién tiene autoridad para activarlo.

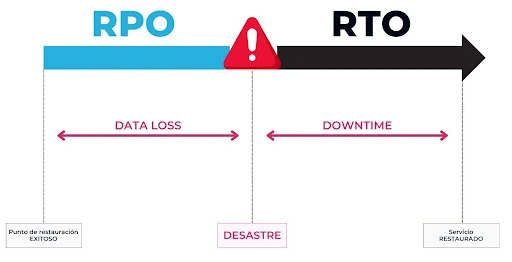

Paso 4 - Diseña la respuesta: objetivos, RTO/RPO y protocolos

Fija objetivos de recuperación alineados al BIA:

RTO (tiempo máximo para restaurar un servicio)

RPO (pérdida máxima de datos aceptable)

Crea playbooks por escenario con pasos, herramientas, responsables, mensajes preaprobados y criterios para volver a la normalidad. Estandariza plantillas, checklists y reglas de escalado para acortar tiempos y reducir errores.

Paso 5 - Asigna responsabilidades con un esquema RACI

Usa una matriz RACI para aclarar esta serie de puntos:

Quién es Responsable (R)

Quién Aprueba (A)

A quién Consultar (C)

A quién Informar (I) en cada actividad del plan

⮕ Evita duplicidades y huecos asignando una única “A” por tarea, verificando que las “R” tengan capacidad real de ejecución y que “C” e “I” reflejen la comunicación necesaria.

Paso 6 - Obtiene aprobación ejecutiva y presupuesto realista

Presenta el caso de negocio comparando el coste estimado de la inactividad con la inversión en preparación.

Asegura partidas para formación, simulacros, redundancias, licencias, comunicaciones, monitoreo y revisiones periódicas. Deja definidos los límites de gasto durante incidentes y los mecanismos de compra urgente.

Paso 7 - Comunica y documenta el plan en un repositorio central

Publica la versión vigente del plan, los playbooks, el RACI, los contactos y las plantillas en un repositorio único con control de acceso y registro de cambios. Ofrece resúmenes operativos por equipo y una guía rápida para incidentes con rutas a los documentos completos.

Mantén un calendario de revisiones, responsables y un historial de versiones.

Paso 8 - Prueba, forma al equipo y revisa periódicamente

Ejecuta simulacros graduales: ejercicios de mesa, pruebas técnicas parciales y pruebas end-to-end cronometradas.

Registra hallazgos, corrige brechas y ajusta RTO/RPO si es necesario. Refuerza la preparación con formación recurrente, evalúa el desempeño tras cada simulacro o incidente real y actualiza el plan con lecciones aprendidas.

¿Qué te parece este plan de contingencias? ¿Denso, verdad? Puede que sí, pero cada uno de los puntos que te acabo de mencionar, te aseguro que es necesario.

Si algo ocurre o falla en tu empresa, puede que debas echar mano de ellos. Acuérdate.

Tipos de planes de contingencia

Además de todo lo aprendido hasta ahora, veamos los tipos que existen, para que según tu caso, puedas aplicar uno u otro:

1. Por naturaleza del riesgo

Selecciona el tipo de plan según el origen del riesgo para enfocar objetivos, protocolos y responsables de forma precisa.

Operativo: fallos de procesos, interrupciones logísticas, indisponibilidad de proveedores, errores humanos críticos, roturas de stock y paradas de planta; prioriza continuidad de operaciones, alternativas de suministro y procedimientos manuales temporales.

Tecnológico: caídas de servicios, ciberincidentes, pérdida de datos, indisponibilidad de nube o redes; define RTO/RPO, estrategias de backup y restauración, conmutación por error, respuesta a incidentes y comunicación técnica.

Reputacional: crisis en redes sociales, quejas masivas, fallos públicos de servicio, crisis de producto; establece protocolos de escucha, mensajes preaprobados, portavoces, criterios de transparencia y flujo de aprobaciones.

Regulatorio: incumplimientos, sanciones, cambios normativos urgentes, auditorías imprevistas; prepara matrices de cumplimiento, acciones correctivas, evidencias, asesoría legal y plan de comunicación con autoridades.

2. Por alcance

Ajusta el plan al nivel de impacto para acelerar decisiones y evitar burocracia innecesaria.

Equipo: procedimientos tácticos muy concretos, listas de chequeo, rotación de funciones, contactos inmediatos y playbooks por tarea crítica.

Área: coordinación interequipos, RACI de escalado, objetivos de recuperación compartidos, dependencias con TI/Operaciones/Legal, y repositorio documental común.

Empresa: gobierno de crisis, comité ejecutivo, cadena de mando, prioridades corporativas, lineamientos de comunicación externa y gestión de stakeholders clave.

Errores comunes al crear tu plan de contingencia (y cómo evitarlos)

Y como en todo procedimiento empresarial, también existen prácticas que puede ser que lleves a cabo y no sean del todo acertadas.

Probadas por profesionales y empresas y habiendo comprobado que no funcionan, ya no tienes excusas para caer en ellas:

❌ Crear planes para todos los riesgos sin priorizar

El error: intentar cubrirlo todo diluye recursos y ralentiza la respuesta.

Cómo evitarlo:

Clasifica con matriz probabilidad–impacto y céntrate en riesgos de alta criticidad.

Define criterios de corte (qué se planifica y qué solo se monitoriza).

Mantén un registro de riesgos vivo y revisa umbrales trimestralmente.

❌ Falta de aceptación y presupuesto

El error: planes técnicamente sólidos que nadie adopta ni financia.

Cómo evitarlo:

Construye el caso de negocio con costes de inactividad frente a inversión.

Asegura patrocinio ejecutivo y un “dueño” del plan con autoridad.

Presupuesta formación, simulacros, redundancias y mantenimiento anual.

Integra métricas en OKR/KPI para alinear incentivos.

❌ No probar ni actualizar el plan

El error: documentos perfectos que fallan al primer incidente.

Cómo evitarlo:

Programa simulacros escalonados (de mesa, técnicos y end-to-end) con cronometraje.

Documenta hallazgos, corrige brechas y actualiza RTO/RPO y playbooks.

Versiona el plan en un repositorio central, con calendario y responsables de revisión.

Incorpora lecciones aprendidas tras cada incidente real y refresca la formación.

Ejemplos de planes de contingencia por escenarios

Siempre que introduzco un tema con tanto por aprender como éste, creo que es positivo acudir a ejemplos prácticos, donde se reflejen y apliquen muchos de los factores mencionados.

Aquí tienes ejemplos que te darán mayor claridad:

⮕ Filtración de datos y brecha de seguridad

Activa este plan ante accesos no autorizados, exfiltración de datos o indicios de compromiso.

Desencadenantes: Alertas del SIEM, anomalías en accesos, hallazgos de DLP, reporte de un tercero.

Objetivo: Contener, erradicar, notificar y recuperar cumpliendo normativa.

Acciones clave: Aislar sistemas afectados, revocar credenciales, activar IR playbook, preservar evidencias forenses, evaluar alcance y datos impactados, aplicar parches, rotar secretos, reforzar MFA, notificar a interesados y autoridades si aplica (p. ej., RGPD).

Comunicación: Rutas internas (CISO–Legal–Comms) y mensajes preaprobados para clientes y reguladores.

Métricas: MTTD/MTTR, usuarios impactados, tiempo de contención, cumplimiento de plazos de notificación.

Buenas prácticas: Basar el playbook en NIST SP 800-61 y controles de ISO 27001 Anexo 16 para gestión de incidentes.

⮕ Caída crítica de un sistema o proveedor

Diseñado para indisponibilidad de plataformas clave (p. ej., SaaS de marketing, pasarela de pagos, cloud).

Desencadenantes: SLA incumplido, caída > RTO, avisos del proveedor, incidentes P1.

Objetivo: Restaurar servicio dentro de RTO y minimizar pérdidas.

Acciones clave: Ejecutar conmutación a región/instancia secundaria, activar runbooks de DR, aplicar modos degradados, rutas manuales de continuidad, escalar con proveedor, registrar tiempos y evidencias.

Comunicación: Estado en tiempo real, ETA de recuperación, alternativas temporales.

Métricas: Cumplimiento RTO/RPO, tiempo en modo degradado, coste por hora de inactividad.

Buenas prácticas: Alinear con BCP/DR y NIST CSF (identificar–proteger–detectar–responder–recuperar) NIST CSF 2.0.

⮕ Interrupciones de la cadena de suministro

Para roturas de stock, fallas logísticas o proveedores críticos fuera de servicio.

Desencadenantes: KPI de abastecimiento bajo umbral, aviso de proveedor, eventos geopolíticos.

Objetivo: Mantener niveles de servicio con alternativas viables.

Acciones clave: Activar proveedores de respaldo, reprogramar producción, priorizar pedidos críticos, ajustar acuerdos de nivel de servicio, renegociar lead times, comunicación proactiva a clientes.

Comunicación: Transparencia de impacto y nuevos plazos; opciones de sustitución.

Métricas: Fill rate, OTIF, backorders, tiempo de recuperación.

Buenas prácticas: Estrategia multi-proveedor y buffers; incorporar análisis de riesgos operativos al BCP (referencias generales en continuidad ISO 22301 y prácticas de continuidad operativa).

⮕ Eventos climáticos y desastres naturales

Para inundaciones, incendios, tormentas severas o terremotos que afecten sedes y personas.

Desencadenantes: Alertas oficiales y umbrales internos de seguridad.

Objetivo: Proteger a las personas y asegurar operaciones esenciales.

Acciones clave: Activar protocolo de seguridad del personal, traslado a sitios alternos, trabajo remoto, conmutación de data center/región, verificación de backups, coordinación con seguros y autoridades.

Comunicación: Canal único de crisis, check-in de personal, partes de estado periódicos.

Métricas: Tasa de verificación de personal, tiempo de restablecimiento, pérdidas evitadas.

Buenas prácticas: Integrar con continuidad de negocio y respuesta a incidentes; revisión post-mortem para mejorar el plan ISO 22301.

Preguntas frecuentes sobre planes de contingencia

Cada cuánto tiempo debo revisar y probar el plan?

Realiza revisión y pruebas, como mínimo, de forma anual. En entornos críticos, haz ejercicios trimestrales por áreas: simulacros de mesa, técnicos y end-to-end con cronometraje.

Actualiza el plan tras cambios relevantes (tecnología, procesos, estructura) o cualquier incidente real.

¿Quién debe liderar el plan y con qué métricas se evalúa?

El liderazgo operativo recae en el owner de continuidad/BCM o el CISO (según el tipo de riesgo), con un comité de crisis que incluya Operaciones, TI, Finanzas, Legal y Comunicación.

Evalúa con métricas como MTTD/MTTR, cumplimiento RTO/RPO, porcentaje de simulacros ejecutados con éxito, coste de inactividad evitado, cumplimiento de notificaciones regulatorias y resultados de auditorías de controles A.16 ISO27000.es.

¿Cómo decidir qué riesgos merecen un plan específico?

Prioriza con una matriz probabilidad–impacto y umbrales claros. Crea planes para riesgos de alta criticidad (impacto alto con probabilidad media/alta o dependencia estratégica), y monitoriza el resto.

Considera dependencia de terceros, obligaciones regulatorias y coste por hora de inactividad.

Conclusión

Actuar ahora reduce tiempos de recuperación, costes y daños reputacionales.

Define tus escenarios críticos, fija RTO/RPO, prueba tus playbooks y alinea a todo el equipo. Cada semana sin plan es un riesgo innecesario: prioriza, documenta y ejecuta desde hoy mismo.

Haz de MailerLite el mejor partner de tu empresa

Una vez creado tu plan de contingencia, deberás montar un entramado que te permita conseguir clientes y fidelizarlos. MailerLite es tu mejor aliado. Automatiza tus correos electrónicos, segmenta clientes y crea embudos de conversión con facilidad.